Discusión:Seguridad informática

| Esta es la página de discusión para discutir las mejoras del artículo Seguridad informática . Este no es un foro para discusiones generales sobre el tema del artículo. |

Article policies |

| Find sources: Google (books · news · scholar · free images · WP refs) · FENS · JSTOR · TWL |

| Archives: 1, 2, 3Auto-archiving period: 12 months |

| Computer security is a former featured article. Please see the links under Article milestones below for its original nomination page (for older articles, check the nomination archive) and why it was removed. | |||||||||||||||

| ||||||||||||||||

| Current status: Former featured article | ||||||||||||||||

| This  level-4 vital article is rated C-class on Wikipedia's content assessment scale. level-4 vital article is rated C-class on Wikipedia's content assessment scale.It is of interest to the following WikiProjects: | ||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| |||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| The contents of the Digital security page were merged into Computer security on 1 May 2023. For the contribution history and old versions of the redirected page, please see its history; for the discussion at that location, see its talk page. |

| The contents of the Computer insecurity page were merged into Computer security on March 16, 2014. For the contribution history and old versions of the redirected page, please see its history; for the discussion at that location, see its talk page. |

| On 4 July 2023, it was proposed that this article be moved to Cybersecurity. The result of the discussion was not moved. |

| The Cybersecurity article was blanked and that title now redirects to Computer security. The contents of the former article are available in the redirect's history. |

This page has archives. Sections older than 365 days may be automatically archived by Lowercase sigmabot III when more than 5 sections are present. |

Limpieza de artículos

Estoy pensando en corregir problemas de gramática y estilo y limpiar el artículo en general. Si no estás de acuerdo con la eliminación de algún contenido, házmelo saber. Gracias. — Comentario anterior sin firmar añadido por 208.250.65.158 (discusión • contribuciones ) 13:13, 17 de julio de 2007 (UTC)

¿Puedes ser más específico sobre los cambios? Tonymetz 💬 16:36, 1 de abril de 2024 (UTC)

Crear nuevo artículo sobre ciberseguridad

Sugiero crear un nuevo artículo para separar la ciberseguridad de la seguridad informática, la justificación y explicación de por qué es diferente está en el artículo sugerido: https://en.wikipedia.org/wiki/Draft:Cybersecurity

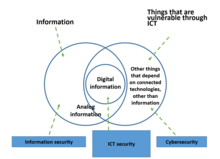

Pero en resumen, ambos conceptos se pueden mejorar teniendo artículos separados para Seguridad Informática y ciberseguridad , porque la ciberseguridad incluye la protección de elementos y procesos que no son tecnología sino que dependen de la tecnología, pues la sociedad depende cada vez más de la tecnología. Pcoronaf ( discusión ) 22:11 14 nov 2023 (UTC)

propuesta de articulo |

|---|

PropuestaLa ciberseguridad debe diferenciarse de otros tipos de seguridad informática y de seguridad de la información , abarcando no sólo la protección de la información sino también de la infraestructura, los servicios y las cadenas de suministro que dependen de las tecnologías de la información y los sistemas de comunicación. La CISA la define como el “ arte de proteger redes, dispositivos y datos del acceso no autorizado o del uso delictivo y la práctica de asegurar la confidencialidad, integridad y disponibilidad de la información ” . [1] El NIST define la ciberseguridad como " la prevención de daños, la protección y la restauración de computadoras, sistemas de comunicaciones electrónicas, servicios de comunicaciones electrónicas, comunicaciones por cable y comunicaciones electrónicas, incluida la información contenida en ellos, para garantizar su disponibilidad, integridad, autenticación, confidencialidad y no repudio " . [2]  El creciente uso de las tecnologías de la información en un número cada vez mayor de aplicaciones, no sólo para la gestión de datos o información, sino para apoyar, automatizar y hacer eficientes trabajos y actividades de todo tipo, aplicadas a todos los sectores productivos, de entretenimiento y de uso personal ha propiciado un crecimiento exponencial del número de dispositivos conectados. De esta manera encontramos dispositivos conectados para el control y automatización de funciones del hogar –denominadas domótica- como el encendido y apagado de luces, el control del clima y del aire acondicionado, la apertura y cierre de puertas, entre otras. De la misma manera en el ámbito empresarial encontramos dispositivos que controlan alarmas, ascensores, vigilancia y control de incendios, automatización de habitaciones, control de acceso de personal y visitantes, y muchas otras aplicaciones. Cada vez más llegan al mercado los coches conectados, los dispositivos médicos –incluso algunos insertados en el cuerpo del paciente, como marcapasos y bombas de insulina-, los controles industriales, de energía, gas y otros suministros básicos. Está relacionada con la seguridad de la información y la seguridad informática , pero también considera la protección de la infraestructura, los productos y los servicios relacionados. Entonces la ciberseguridad es la protección de las tecnologías de la información y las telecomunicaciones (TIC), los datos procesados y la infraestructura, los productos y los servicios que dependen de ellos. [3] La Asociación de Auditoría y Control de Sistemas de Información (ISACA) define la ciberseguridad como " la protección de los activos de información abordando las amenazas a la información procesada, almacenada y transportada por los sistemas de información que funcionan en Internet " [4]. Pcoronaf ( discusión ) 17:15 25 may 2022 (UTC) Internacional La Unión Internacional de Telecomunicaciones publica el Índice Global de Ciberseguridad [5] y mide cinco pilares de la ciberseguridad medidos para los países encuestados: cinco pilares: • medidas legales; • medidas técnicas; • medidas organizativas; • medidas de desarrollo de capacidades; • medidas de cooperación. Introducción a la ciberseguridad La ciberseguridad es un tema vital y en rápida evolución que se especializa en proteger las estructuras, redes y registros informáticos de diversas amenazas y ataques cibernéticos. A medida que nuestro mundo se vuelve cada vez más digitalizado e interconectado, la importancia de la ciberseguridad nunca ha sido mayor. En este artículo sobre ciberseguridad, podemos explorar los estándares fundamentales de la ciberseguridad, la importancia de proteger los activos virtuales y los riesgos que plantean las ciberamenazas. Profundizaremos en las formas distintivas de los ataques cibernéticos y las técnicas que emplean los cibercriminales para aprovechar las vulnerabilidades. Además, vamos a hablar de los componentes clave de una estrategia de ciberseguridad sólida, que incluye el uso de tecnología avanzada, prácticas de codificación constantes y concienciación y educación de los empleados. Comprender la importancia de la ciberseguridad tanto en entornos personales como profesionales es fundamental para garantizar la protección de datos confidenciales y mantener la privacidad virtual. Al finalizar esta introducción, usted tendrá un conocimiento básico del panorama de la ciberseguridad y la necesidad de tomar medidas proactivas para protegerse contra las amenazas cibernéticas. Ya sea que usted sea una persona que intenta proteger su información personal o un empresario que busca proteger sus activos esenciales, el conocimiento adquirido en esta introducción le permitirá tomar medidas proactivas para fortalecer sus defensas digitales contra las amenazas en constante evolución dentro del ámbito cibernético. ¿Qué es la ciberseguridad?https://cybersecuritycode.blogspot.com/2023/07/what-is-cyber-security-your-guide-to.html? La ciberseguridad, a menudo denominada "seguridad cibernética", es la práctica de proteger los sistemas informáticos, las redes, los dispositivos y la información de ataques virtuales y accesos no autorizados. Abarca una variedad de tecnologías, estrategias y prácticas diseñadas para proteger los sistemas de generación de datos (TI) y garantizar su confidencialidad, integridad y disponibilidad. El objetivo principal de la ciberseguridad es prevenir las amenazas cibernéticas, como la piratería informática, las violaciones de datos, el malware, el ransomware, el phishing y los ataques de denegación de servicio distribuido (DDoS). Estas amenazas pueden tener consecuencias graves, como pérdidas económicas, pérdida de reconocimiento y compromiso de datos confidenciales. Los elementos clave de la ciberseguridad consisten en: Seguridad de la información: proteger registros y datos confidenciales contra acceso, modificación o divulgación no autorizados. Seguridad de red: Implementar medidas para proteger las redes de computadoras y evitar el acceso no autorizado y las violaciones de datos. Seguridad de endpoints: protección de dispositivos personales, incluidos ordenadores, portátiles, teléfonos inteligentes y tabletas, contra malware y otras amenazas. Seguridad de las aplicaciones: garantizar que el software y las aplicaciones estén libres de vulnerabilidades que los atacantes podrían aprovechar. Seguridad en la nube: Implementar medidas de seguridad para defender los datos y aplicaciones guardados en entornos de computación en la nube. Gestión de identidad y acceso (IAM): controlar el acceso a fuentes y registros, garantizando que solo los usuarios legales tengan los permisos adecuados Cifrado: Uso de técnicas criptográficas para codificar información para protegerla del acceso no autorizado durante la transmisión y el almacenamiento. Respuesta a incidentes: desarrollar un plan para responder con éxito a los incidentes de ciberseguridad y mitigar su impacto. Concientización y capacitación sobre seguridad: educar a los clientes acerca de las mejores prácticas de ciberseguridad y las posibles amenazas para promover un estilo de vida consciente de la seguridad. Evaluación de vulnerabilidad y pruebas de penetración: identificación y tratamiento de debilidades de seguridad mediante pruebas y evaluaciones ordinarias. A medida que el panorama virtual evoluciona, las amenazas cibernéticas aumentan, lo que convierte a la ciberseguridad en un desafío continuo e importante para las personas, las agencias, los gobiernos y las empresas de todos los tamaños. La adopción de medidas de ciberseguridad sólidas es importante para proteger la información confidencial, mantener la continuidad del negocio y protegerse contra los peligros cibernéticos en constante evolución en el mundo interconectado de hoy. Seguridad personal: cómo proteger su vida digital https://cybersecuritycode.blogspot.com/2023/07/what-is-cyber-security-your-guide-to.html — Comentario anterior sin firmar agregado por Azizulsohel ( discusión • contribuciones ) 18:05, 31 de julio de 2023 (UTC) ReferenciasReferencias

|

- Vea la propuesta de fusión que motivó este AfC y el borrador modificado por el usuario . Tule-hog ( discusión ) 19:03 18 ago 2024 (UTC)

Cambiar el orden y priorizar al público en general

Hola a todos. Hace poco me contrataron para realizar algunos trabajos de edición de artículos de Wikipedia, y este es uno de los artículos que a mis empleadores les gustaría mejorar.

(TLDR; estoy tratando de hacer que el artículo sea más fácil y accesible para el público en general para ayudar a mejorar su propia seguridad informática, por lo que algunos temas pueden cambiarse de lugar). Theobrad ( discusión ) 11:49 29 nov 2023 (UTC)

- @ Theobrad : Veo que has declarado que has pagado por editar según WP:COI pero, al menos en mi opinión, sería prudente hacer referencia aquí (y en cualquier otro lugar donde lo hayas hecho) a esa declaración. Cinturón y tirantes. 𝕁𝕄𝔽 ( discusión ) 22:05, 18 de agosto de 2024 (UTC)

ediciones contratadas |

|---|

Recientemente, he completado una investigación para mi maestría sobre cómo hacer que Wikipedia sea más fácil de entender y leer. La investigación incluye una encuesta a más de 500 miembros del público en general sobre sus respuestas a los artículos sobre cambio climático en Wikipedia. Los resultados sugieren que ambos puntajes de legibilidad en Wikipedia son perjudiciales para la comprensión de la información por parte de las personas y, en algunos casos, pueden hacer que las personas desconfíen de la información. Estoy tratando de implementar algunos de estos hallazgos en este artículo; en resumen, mejorar la legibilidad de ciertas secciones. Además de la legibilidad, también quiero priorizar mejor la información que se adapte al público en general. Tanto el orden del artículo como la forma en que se discuten los consejos en este artículo son ligeramente contraintuitivos para ayudar al público en general a aumentar sus conocimientos sobre seguridad informática. Aunque la seguridad informática es un tema amplio, los temas que están dentro del ámbito de control o importancia para el público en general se limitan principalmente a la protección y la seguridad. Esto no se prioriza en este artículo y está oculto entre varias subsecciones. En las próximas semanas, intentaré cambiar algunas cosas del artículo con el objetivo de que sea más productivo y fácil de leer para el público en general. Espero mantener el tono general y la información del artículo, pero al mismo tiempo hacerlo más útil para el público en general. No dudes en comentar cualquiera de mis modificaciones si crees que están modificando el artículo de alguna manera que consideres inadecuada. Estaré encantado de analizar tus comentarios. Theobrad ( discusión ) 11:49 29 nov 2023 (UTC) Eliminación de la sección 'Importancia de la ciberseguridad'En la línea de condensar el artículo: mantener la información concisa y en la sección adecuada, creo que esta sección (que actualmente se encuentra al final del artículo) puede ser ligeramente redundante después del resto de la información. Con todo respeto al autor, como la sección resume muy bien algunos de los puntos, a menos que se coloque en un lugar alto y se condense un poco como una especie de "resumen" de los temas, no creo que deba permanecer sola al final. Me encantaría escuchar las opiniones de la gente.

Theobrad ( discusión ) 12:46 29 nov 2023 (UTC)

|

Tarea de Wiki Education: Ingeniería en el siglo XXI - Sección 003

Este artículo es actualmente objeto de una tarea de curso patrocinada por Wiki Education Foundation, entre el 19 de agosto de 2024 y el 3 de diciembre de 2024. Hay más detalles disponibles en la página del curso . Editor(es) estudiantil(es): Kanialdhan (contribuciones al artículo). Revisores pares: GroupScientificDiscovery .

Este artículo es actualmente objeto de una tarea de curso patrocinada por Wiki Education Foundation, entre el 19 de agosto de 2024 y el 3 de diciembre de 2024. Hay más detalles disponibles en la página del curso . Editor(es) estudiantil(es): Kanialdhan (contribuciones al artículo). Revisores pares: GroupScientificDiscovery .

— Tarea actualizada por última vez por GroupScientificDiscovery ( discusión ) 00:42, 21 de octubre de 2024 (UTC)

Tarea de Wiki Educación: Proceso de investigación y metodología - FA24 - Sección 200 - Jueves

Este artículo es actualmente objeto de una tarea de curso patrocinada por Wiki Education Foundation, entre el 5 de septiembre de 2024 y el 13 de diciembre de 2024. Hay más detalles disponibles en la página del curso . Editor(es) de estudiantes: Sp7930 (contribuciones al artículo).

Este artículo es actualmente objeto de una tarea de curso patrocinada por Wiki Education Foundation, entre el 5 de septiembre de 2024 y el 13 de diciembre de 2024. Hay más detalles disponibles en la página del curso . Editor(es) de estudiantes: Sp7930 (contribuciones al artículo).

— Tarea actualizada por última vez por Sp7930 ( discusión ) 04:21, 11 de noviembre de 2024 (UTC)