Wifi

| |

| Introducido | 21 de septiembre de 1997 ( 21 de septiembre de 1997 ) |

|---|---|

| Hardware compatible | Computadoras personales , consolas de juegos , dispositivos inteligentes , televisores , impresoras , cámaras de seguridad. |

| Parte de una serie sobre |

| Antenas |

|---|

|

Wi-Fi ( / ˈw aɪ f aɪ / ) [ 1] [a] es una familia de protocolos de redes inalámbricas basadas en la familia de estándares IEEE 802.11 , que se utilizan comúnmente para redes de área local de dispositivos y acceso a Internet , permitiendo que dispositivos digitales cercanos intercambien datos mediante ondas de radio . Estas son las redes informáticas más utilizadas, utilizadas globalmente en redes domésticas y de pequeñas oficinas para vincular dispositivos y proporcionar acceso a Internet con enrutadores inalámbricos y puntos de acceso inalámbricos en lugares públicos como cafeterías, hoteles, bibliotecas y aeropuertos.

Wi-Fi es una marca registrada de Wi-Fi Alliance , que restringe el uso del término " Wi-Fi Certified " a los productos que completan con éxito las pruebas de certificación de interoperabilidad . [3] [4] [5] El hardware no compatible se conoce simplemente como WLAN y puede funcionar o no con dispositivos " Wi-Fi Certified ". A partir de 2017, [update]Wi-Fi Alliance estaba formada por más de 800 empresas de todo el mundo. [6] A partir de 2019, [update]más de 3.05 mil millones de dispositivos habilitados para Wi-Fi se envían a nivel mundial cada año. [7]

Wi-Fi utiliza múltiples partes de la familia de protocolos IEEE 802 y está diseñado para funcionar sin problemas con su hermano cableado, Ethernet . Los dispositivos compatibles pueden conectarse en red a través de puntos de acceso inalámbricos entre sí, así como con dispositivos cableados e Internet. Diferentes versiones de Wi-Fi están especificadas por varios estándares de protocolo IEEE 802.11, con diferentes tecnologías de radio que determinan las bandas de radio, los alcances máximos y las velocidades que se pueden lograr. Wi-Fi usa más comúnmente las bandas de radio UHF de 2,4 gigahercios (120 mm) y SHF de 5 gigahercios (60 mm) , con la banda SHF de 6 gigahercios usada en generaciones más nuevas del estándar; estas bandas se subdividen en múltiples canales. Los canales se pueden compartir entre redes, pero, dentro del alcance, solo un transmisor puede transmitir en un canal a la vez.

Las bandas de radio de Wi-Fi funcionan mejor para el uso en línea de visión . Muchas obstrucciones comunes, como paredes, columnas, electrodomésticos, etc., pueden reducir en gran medida el alcance, pero esto también ayuda a minimizar la interferencia entre diferentes redes en entornos concurridos. El alcance de un punto de acceso es de aproximadamente 20 m (66 pies) en interiores, mientras que algunos puntos de acceso afirman tener un alcance de hasta 150 m (490 pies) en exteriores. La cobertura de un punto de acceso puede ser tan pequeña como una sola habitación con paredes que bloquean las ondas de radio o tan grande como muchos kilómetros cuadrados utilizando muchos puntos de acceso superpuestos con roaming permitido entre ellos. Con el tiempo, la velocidad y la eficiencia espectral de Wi-Fi han aumentado. A partir de 2019, [update]algunas versiones de Wi-Fi, que se ejecutan en hardware adecuado a corta distancia, pueden alcanzar velocidades de 9,6 Gbit/s ( gigabit por segundo). [8]

Historia

Una decisión de 1985 de la Comisión Federal de Comunicaciones de los Estados Unidos liberó partes de las bandas ISM para uso sin licencia para comunicaciones. [9] Estas bandas de frecuencia incluyen las mismas bandas de 2,4 GHz utilizadas por equipos como hornos microondas y, por lo tanto, están sujetas a interferencias. [10]

En 1991, en Nieuwegein , la Corporación NCR y AT&T inventaron el precursor de 802.11, [11] pensado para su uso en sistemas de cajeros automáticos, bajo el nombre de WaveLAN . Vic Hayes de NCR , que ocupó la cátedra de IEEE 802.11 durante diez años, junto con el ingeniero de Bell Labs Bruce Tuch, se acercaron al Instituto de Ingenieros Eléctricos y Electrónicos (IEEE) para crear un estándar y participaron en el diseño de las especificaciones iniciales 802.11b y 802.11a dentro del IEEE. [12] Ambos fueron posteriormente incluidos en el Salón de la Fama de Wi-Fi NOW. [13]

En 1989, en Australia, un equipo de científicos comenzó a trabajar en la tecnología de redes de área local inalámbricas . [14] En 1992, un equipo de investigadores de la División de Radiofísica de la CSIRO (Organización de Investigación Científica e Industrial de la Commonwealth) en Australia, dirigido por John O'Sullivan , desarrolló un prototipo de banco de pruebas para una red de área local inalámbrica (WLAN ). [15] La CSIRO presentó una patente para Wi-Fi en 1992 [16]

La primera versión del protocolo 802.11 se lanzó en 1997 y ofrecía velocidades de enlace de hasta 2 Mbit/s. Se actualizó en 1999 con 802.11b para permitir velocidades de enlace de 11 Mbit/s.

En 1999, la Wi-Fi Alliance se formó como una asociación comercial para mantener la marca registrada Wi-Fi bajo la cual se venden la mayoría de los productos IEEE 802.11. [17]

El mayor avance comercial se produjo cuando Apple Inc. adoptó Wi-Fi para su serie de computadoras portátiles iBook en 1999. [11] Fue el primer producto de consumo masivo en ofrecer conectividad de red Wi-Fi, que luego fue comercializada por Apple como AirPort . [18] Esto fue en colaboración con el mismo grupo que ayudó a crear el estándar: Vic Hayes , Bruce Tuch, Cees Links , Rich McGinn y otros de Lucent . [19] [20]

En el año 2000, Radiata, un grupo de científicos australianos vinculados al CSIRO, fueron los primeros en utilizar el estándar 802.11a en chips conectados a una red wifi. [16]

El Wi-Fi utiliza una gran cantidad de patentes que pertenecen a muchas organizaciones diferentes. [21] Australia, [22] Estados Unidos [23] y los Países Bajos [24] reivindican simultáneamente la invención del Wi-Fi, y no se ha alcanzado un consenso a nivel mundial. [25] [26] En 2009, la CSIRO australiana recibió 200 millones de dólares tras un acuerdo de patentes con 14 empresas de tecnología, y otros 220 millones de dólares en 2012 tras procedimientos legales con 23 empresas. [27] [28] [29]

En 2016, el prototipo de banco de pruebas WLAN del CSIRO fue elegido como contribución de Australia a la exposición Una historia del mundo en 100 objetos celebrada en el Museo Nacional de Australia . [15]

Etimología y terminología

El nombre Wi-Fi , utilizado comercialmente al menos desde agosto de 1999, [30] fue acuñado por la firma de consultoría de marcas Interbrand. La Wi-Fi Alliance había contratado a Interbrand para crear un nombre que fuera "un poco más llamativo que 'IEEE 802.11b Direct Sequence'". [31] [32] Según Phil Belanger, miembro fundador de la Wi-Fi Alliance, el término Wi-Fi fue elegido de una lista de diez nombres que propuso Interbrand. [31] Interbrand también creó el logotipo de Wi-Fi . El logotipo de Wi-Fi yin-yang indica la certificación de un producto para interoperabilidad . [33] El nombre a menudo se escribe como WiFi , Wifi o wifi , pero estos no están aprobados por la Wi-Fi Alliance.

El nombre Wi-Fi no es una forma abreviada de "Wireless Fidelity" [34], aunque la Wi-Fi Alliance utilizó el eslogan publicitario "The Standard for Wireless Fidelity" [El estándar para la fidelidad inalámbrica] durante un corto tiempo después de que se creara la marca, [31] [33] [35] y la Wi-Fi Alliance también se llamó "Wireless Fidelity Alliance Inc." [36] IEEE es una organización separada, pero relacionada, y su sitio web ha indicado "WiFi es una forma abreviada de Wireless Fidelity". [37] [38] El nombre Wi-Fi se eligió en parte porque suena similar a Hi-Fi , que los consumidores toman como significado de alta fidelidad o alta calidad . Interbrand esperaba que los consumidores encontraran el nombre llamativo y que asumieran que este protocolo inalámbrico tiene alta fidelidad debido a su nombre. [39]

Otras tecnologías destinadas a puntos fijos, como Motorola Canopy , suelen denominarse inalámbricas fijas . Las tecnologías inalámbricas alternativas incluyen Zigbee , Z-Wave , Bluetooth y los estándares de telefonía móvil .

Para conectarse a una red LAN Wi-Fi, una computadora debe estar equipada con un controlador de interfaz de red inalámbrica . La combinación de una computadora y un controlador de interfaz se denomina estación . Las estaciones se identifican mediante una o más direcciones MAC .

Los nodos Wi-Fi suelen funcionar en modo infraestructura, en el que todas las comunicaciones pasan por una estación base. El modo ad hoc hace referencia a dispositivos que se comunican directamente entre sí, sin comunicarse con un punto de acceso.

Un conjunto de servicios es el conjunto de todos los dispositivos asociados a una red Wi-Fi en particular. Los dispositivos en un conjunto de servicios no necesitan estar en las mismas bandas de ondas o canales. Un conjunto de servicios puede ser local, independiente, extendido, en malla o una combinación. Cada conjunto de servicios tiene un identificador asociado, un identificador de conjunto de servicios (SSID) de 32 bytes, que identifica la red. El SSID se configura dentro de los dispositivos que forman parte de la red. Un conjunto de servicios básicos (BSS) es un grupo de estaciones que comparten el mismo canal inalámbrico, SSID y otras configuraciones que se han conectado de forma inalámbrica, generalmente al mismo punto de acceso. [40] : 3.6 Cada BSS se identifica mediante una dirección MAC llamada BSSID .

Proceso de dar un título

El IEEE no prueba el equipo para verificar su conformidad con sus estándares. La Wi-Fi Alliance se formó en 1999 para establecer y hacer cumplir los estándares de interoperabilidad y compatibilidad con versiones anteriores , y para promover la tecnología de redes de área local inalámbricas . La Wi-Fi Alliance hace cumplir el uso de la marca Wi-Fi para las tecnologías basadas en los estándares IEEE 802.11 del IEEE. Los fabricantes que son miembros de la Wi-Fi Alliance, cuyos productos pasan el proceso de certificación, obtienen el derecho a marcar esos productos con el logotipo Wi-Fi. Específicamente, el proceso de certificación requiere la conformidad con los estándares de radio IEEE 802.11, los estándares de seguridad WPA y WPA2 , y el estándar de autenticación EAP . La certificación puede incluir opcionalmente pruebas de los borradores de estándares IEEE 802.11, interacción con tecnología de telefonía celular en dispositivos convergentes y características relacionadas con la configuración de seguridad, multimedia y ahorro de energía. [41]

No todos los dispositivos Wi-Fi se someten a certificación. La falta de certificación Wi-Fi no implica necesariamente que un dispositivo sea incompatible con otros dispositivos Wi-Fi. [42] La Wi-Fi Alliance puede o no aprobar términos derivados, como Super Wi-Fi , [43] acuñado por la Comisión Federal de Comunicaciones de los Estados Unidos (FCC) para describir las redes propuestas en la banda de TV UHF en los Estados Unidos. [44]

Versiones y generaciones

| Generación | Norma IEEE | Adoptado | Velocidad máxima de enlace (Mb/s) | Frecuencia de radio (GHz) |

|---|---|---|---|---|

| ( WiFi 0 *) | 802.11 | 1997 | 1–2 | 2.4 |

| ( WiFi 1 *) | 802.11b | 1999 | 1–11 | 2.4 |

| ( WiFi 2 *) | 802.11a | 1999 | 6–54 | 5 |

| ( WiFi 3 *) | 802.11g | 2003 | 2.4 | |

| Wifi 4 | 802.11n | 2009 | 6,5–600 | 2.4, 5 |

| Wifi 5 | 802.11ac | 2013 | 6.5–6933 | 5 [b] |

| Wifi 6 | 802.11ax | 2021 | 0,4–9608 [45] | 2.4, 5 |

| Wi-Fi 6E | 2.4, 5, 6 [c] | |||

| Wifi 7 | 802.11be | esperado 2024 | 0,4–23.059 | 2.4, 5, 6 [46] |

| Wifi 8 | 802.11 mil millones | esperado 2028 [47] | 100.000 [48] | 2.4, 5, 6 [49] |

| * Wi‑Fi 0 , 1 , 2 y 3 se nombran por inferencia retroactiva. No existen en la nomenclatura oficial. [50] [51] [52] | ||||

Los equipos suelen ser compatibles con varias versiones de Wi-Fi. Para comunicarse, los dispositivos deben utilizar una versión de Wi-Fi común. Las versiones difieren en las bandas de ondas de radio en las que operan, el ancho de banda de radio que ocupan, las velocidades máximas de datos que pueden admitir y otros detalles. Algunas versiones permiten el uso de varias antenas, lo que permite mayores velocidades y menos interferencias.

Históricamente, los equipos enumeraban las versiones de Wi-Fi compatibles utilizando el nombre de los estándares IEEE. En 2018, la Wi-Fi Alliance introdujo una numeración generacional simplificada de Wi-Fi para indicar los equipos que admiten Wi-Fi 4 ( 802.11n ), Wi-Fi 5 ( 802.11ac ) y Wi-Fi 6 ( 802.11ax ). Estas generaciones tienen un alto grado de compatibilidad con versiones anteriores. La alianza ha declarado que el nivel generacional 4, 5 o 6 se puede indicar en la interfaz de usuario cuando se conecta, junto con la intensidad de la señal. [53] [54]

Los estándares más importantes que afectan a Wi‑Fi son: 802.11a, 802.11b, 802.11g, 802.11n ( Wi-Fi 4 ), 802.11h, 802.11i, 802.11-2007, 802.11–2012, 802.11ac ( Wi-Fi 5 ), [54] 802.11ad, 802.11af, 802.11-2016, 802.11ah, 802.11ai, 802.11aj, 802.11aq , 802.11ax ( Wi-Fi 6 ), [54] 802.11ay .

Usos

Internet

La tecnología Wi-Fi se puede utilizar para proporcionar acceso a Internet y a la red local a dispositivos que se encuentren dentro del alcance Wi-Fi de uno o más enrutadores que estén conectados a Internet. La cobertura de uno o más puntos de acceso interconectados puede extenderse desde un área tan pequeña como unas pocas habitaciones hasta un área tan grande como muchos kilómetros cuadrados. La cobertura en un área más grande puede requerir un grupo de puntos de acceso con cobertura superpuesta. Por ejemplo, la tecnología Wi-Fi pública al aire libre se ha utilizado con éxito en redes inalámbricas en malla en Londres. Un ejemplo internacional es Fon .

Wi-Fi ofrece servicios en hogares privados, empresas y espacios públicos. Los puntos de acceso Wi-Fi se pueden configurar de forma gratuita o comercial, a menudo utilizando una página web de portal cautivo para el acceso. Las organizaciones, los entusiastas, las autoridades y las empresas , como aeropuertos, hoteles y restaurantes, a menudo ofrecen puntos de acceso gratuitos o de pago para atraer clientes, proporcionar servicios para promover negocios en áreas seleccionadas. Los enrutadores a menudo incorporan un módem de línea de abonado digital o un módem de cable y un punto de acceso Wi-Fi, que se instalan con frecuencia en hogares y otros edificios, para proporcionar acceso a Internet para la estructura.

De manera similar, los enrutadores que funcionan con baterías pueden incluir un módem de banda ancha móvil y un punto de acceso Wi-Fi. Cuando se suscriben a un operador de datos celulares, permiten que las estaciones Wi-Fi cercanas accedan a Internet. Muchos teléfonos inteligentes tienen una capacidad de punto de acceso móvil de este tipo incorporada, aunque los operadores a menudo desactivan la función o cobran una tarifa aparte para habilitarla. Los dispositivos independientes, como los de marca MiFi y WiBro , brindan esta capacidad. Algunas computadoras portátiles que tienen una tarjeta de módem celular también pueden actuar como puntos de acceso Wi-Fi a Internet móvil.

Muchos campus universitarios tradicionales del mundo desarrollado ofrecen al menos una cobertura Wi-Fi parcial. La Universidad Carnegie Mellon construyó la primera red de Internet inalámbrica para todo el campus, llamada Wireless Andrew , en su campus de Pittsburgh en 1993, antes de que existiera la marca Wi-Fi. [55] [56] [57] Muchas universidades colaboran para proporcionar acceso Wi-Fi a estudiantes y personal a través de la infraestructura de autenticación internacional Eduroam .

Toda la Ciudad

A principios de la década de 2000, muchas ciudades de todo el mundo anunciaron planes para construir redes Wi-Fi en toda la ciudad. Hay muchos ejemplos exitosos; en 2004, Mysore (Mysuru) se convirtió en la primera ciudad de la India con Wi-Fi habilitado. Una empresa llamada WiFiyNet ha instalado puntos de acceso en Mysore, que cubren toda la ciudad y algunos pueblos cercanos. [58]

En 2005, St. Cloud, Florida y Sunnyvale, California , se convirtieron en las primeras ciudades de los Estados Unidos en ofrecer Wi-Fi gratuito en toda la ciudad (de MetroFi ). [59] Minneapolis ha generado $1.2 millones en ganancias anuales para su proveedor . [60]

En mayo de 2010, el entonces alcalde de Londres, Boris Johnson, se comprometió a tener Wi-Fi en todo Londres para 2012. [61] Varios distritos , incluidos Westminster e Islington [62] [63] ya contaban con una amplia cobertura Wi-Fi al aire libre en ese momento.

La ciudad de Nueva York anunció una campaña a nivel de toda la ciudad para convertir las viejas cabinas telefónicas en quioscos digitales en 2014. El proyecto, titulado LinkNYC , ha creado una red de quioscos que sirven como puntos de acceso Wi-Fi públicos, pantallas de alta definición y teléfonos fijos . La instalación de las pantallas comenzó a fines de 2015. El gobierno de la ciudad planea implementar más de siete mil quioscos con el tiempo, lo que eventualmente convertirá a LinkNYC en la red Wi-Fi pública operada por el gobierno más grande y rápida del mundo. [64] [65] [66] [67] [68] El Reino Unido ha planeado un proyecto similar en las principales ciudades del país, con la primera implementación del proyecto en el distrito londinense de Camden . [69]

Las autoridades de Seúl, la capital de Corea del Sur , estaban tomando medidas para proporcionar acceso gratuito a Internet en más de 10.000 lugares de la ciudad, incluidos espacios públicos al aire libre, calles principales y zonas residenciales densamente pobladas. Seúl estaba planeando conceder arrendamientos a KT, LG Telecom y SK Telecom. Se suponía que las empresas invertirían 44 millones de dólares en el proyecto, que debía completarse en 2015. [70] [ necesita actualización ]

Geolocalización

Los sistemas de posicionamiento Wi-Fi utilizan posiciones conocidas de puntos de acceso Wi-Fi para identificar la ubicación de un dispositivo. [71] [72] [73] Se utiliza cuando el GPS no es adecuado debido a problemas como interferencias de señal o adquisición lenta de satélites. [74] Esto incluye GPS asistido , bases de datos de puntos de acceso urbanos y sistemas de posicionamiento en interiores. [75] El posicionamiento Wi-Fi se basa en la medición de la intensidad de la señal ( RSSI ) y la toma de huellas digitales. [76] [77] [78] [79] Los parámetros como SSID y la dirección MAC son cruciales para identificar puntos de acceso. La precisión depende de los puntos de acceso cercanos en la base de datos. Las fluctuaciones de la señal pueden causar errores, que se pueden reducir con técnicas de filtrado de ruido. Para baja precisión, se ha propuesto la integración de datos Wi-Fi con información geográfica y horaria. [80] [81]

La capacidad RTT de Wi-Fi introducida en IEEE 802.11mc permite el posicionamiento basado en la medición del tiempo de ida y vuelta, una mejora con respecto al método RSSI. [82] El estándar IEEE 802.11az promete mejoras adicionales en la precisión de la geolocalización. [83] [84]

Detección de movimiento

La detección Wi-Fi se utiliza en aplicaciones como la detección de movimiento y el reconocimiento de gestos . [85]

Principios operativos

Las estaciones Wi-Fi se comunican enviándose entre sí paquetes de datos , bloques de datos enviados y entregados individualmente por radio. Como ocurre con todas las radios, esto se hace mediante la modulación y demodulación de ondas portadoras . Las diferentes versiones de Wi-Fi utilizan diferentes técnicas: 802.11b utiliza espectro ensanchado por secuencia directa en una sola portadora, mientras que 802.11a, Wi-Fi 4, 5 y 6 utilizan multiplexación por división de frecuencia ortogonal . [86] [87]

Al igual que con otras redes LAN IEEE 802, las estaciones vienen programadas con una dirección MAC de 48 bits globalmente única. [d] Las direcciones MAC se utilizan para especificar tanto el destino como la fuente de cada paquete de datos. Al recibir una transmisión, el receptor utiliza la dirección de destino para determinar si la transmisión es relevante para la estación o debe ignorarse. Una interfaz de red normalmente no acepta paquetes dirigidos a otras estaciones Wi-Fi. [e]

Los canales se utilizan en modo half duplex [88] [89] y pueden ser compartidos en el tiempo por varias redes. Cuando la comunicación se produce en el mismo canal, toda la información enviada por una computadora es recibida localmente por todas, incluso si esa información está destinada a un solo destino. [f] La tarjeta de interfaz de red interrumpe la CPU solo cuando se reciben los paquetes aplicables: la tarjeta ignora la información que no está dirigida a ella. [e] El uso del mismo canal también significa que el ancho de banda de datos se comparte, de modo que, por ejemplo, el ancho de banda de datos disponible para cada dispositivo se reduce a la mitad cuando dos estaciones están transmitiendo activamente.

Un esquema conocido como acceso múltiple con detección de portadora y prevención de colisiones (CSMA/CA) rige la forma en que las estaciones comparten canales. Con CSMA/CA, las estaciones intentan evitar colisiones iniciando la transmisión solo después de que detectan que el canal está inactivo, [90] [91] pero luego transmiten sus paquetes de datos en su totalidad. CSMA/CA no puede evitar las colisiones por completo, ya que dos estaciones pueden detectar que el canal está inactivo al mismo tiempo y, por lo tanto, iniciar la transmisión simultáneamente. Una colisión ocurre cuando una estación recibe señales de varias estaciones en un canal al mismo tiempo. Esto corrompe los datos transmitidos y puede requerir que las estaciones vuelvan a transmitir. La pérdida de datos y la retransmisión reducen el rendimiento, en algunos casos de manera grave.

Banda de onda

El estándar 802.11 proporciona varios rangos de frecuencia de radio distintos para su uso en comunicaciones Wi-Fi: bandas de 900 MHz , 2,4 GHz, 3,6 GHz, 4,9 GHz, 5 GHz, 6 GHz y 60 GHz . [92] [93] [94] Cada rango se divide en una multitud de canales . En los estándares, los canales se numeran con un espaciamiento de 5 MHz dentro de una banda (excepto en la banda de 60 GHz, donde están separados por 2,16 GHz), y el número se refiere a la frecuencia central del canal. Aunque los canales se numeran con un espaciamiento de 5 MHz, los transmisores generalmente ocupan al menos 20 MHz, y los estándares permiten que los canales se unan para formar canales más anchos para un mayor rendimiento.

Los países aplican sus propias regulaciones a los canales permitidos, usuarios permitidos y niveles máximos de potencia dentro de estos rangos de frecuencia. 802.11b/g/n puede utilizar la banda de 2,4 GHz, que opera en los Estados Unidos bajo las reglas y regulaciones de la Parte 15 de la FCC . En esta banda de frecuencia, los equipos pueden sufrir ocasionalmente interferencias de hornos microondas, [10] teléfonos inalámbricos , concentradores USB 3.0 , [95] Bluetooth y otros dispositivos. [96]

Las asignaciones de espectro y las limitaciones operativas no son uniformes en todo el mundo: Australia y Europa permiten dos canales adicionales (12, 13) más allá de los 11 permitidos en los Estados Unidos para la banda de 2,4 GHz, mientras que Japón tiene tres más (12-14).

802.11a/h/j/n/ac/ax puede utilizar la banda U-NII de 5 GHz , que, para gran parte del mundo, ofrece al menos 23 canales de 20 MHz que no se superponen. Esto contrasta con la banda de frecuencia de 2,4 GHz, donde los canales tienen solo 5 MHz de ancho. En general, las frecuencias más bajas tienen un alcance mayor, pero tienen menos capacidad. Las bandas de 5 GHz son absorbidas en mayor grado por los materiales de construcción comunes que las bandas de 2,4 GHz y, por lo general, ofrecen un alcance más corto.

A medida que las especificaciones 802.11 evolucionaron para soportar un mayor rendimiento, los protocolos se volvieron mucho más eficientes en el uso del ancho de banda. Además, adquirieron la capacidad de agrupar canales para obtener aún más rendimiento cuando el ancho de banda para canales adicionales está disponible. 802.11n permite un ancho de banda de espectro de radio doble (40 MHz) por canal en comparación con 802.11a o 802.11g (20 MHz). 802.11n se puede configurar para limitarse a un ancho de banda de 20 MHz para evitar interferencias en comunidades densas. [97] En la banda de 5 GHz, se permiten canales de 20 MHz, 40 MHz, 80 MHz y 160 MHz con algunas restricciones, lo que brinda conexiones mucho más rápidas.

|  |  |  |

Pila de comunicación

Wi-Fi es parte de la familia de protocolos IEEE 802. Los datos se organizan en tramas 802.11 que son muy similares a las tramas Ethernet en la capa de enlace de datos, pero con campos de dirección adicionales. Las direcciones MAC se utilizan como direcciones de red para el enrutamiento a través de la LAN. [98]

Las especificaciones de capa física (PHY) y MAC de Wi-Fi están definidas por IEEE 802.11 para modular y recibir una o más ondas portadoras para transmitir los datos en las bandas de frecuencia infrarroja y de 2,4, 3,6 , 5, 6 o 60 GHz . Son creadas y mantenidas por el Comité de estándares IEEE LAN/MAN ( IEEE 802 ). La versión base del estándar se publicó en 1997 y ha tenido muchas modificaciones posteriores. El estándar y las modificaciones proporcionan la base para los productos de red inalámbrica que utilizan la marca Wi-Fi. Si bien cada modificación se revoca oficialmente cuando se incorpora en la última versión del estándar, el mundo corporativo tiende a promocionar las revisiones porque denotan de manera concisa las capacidades de sus productos. [99] Como resultado, en el mercado, cada revisión tiende a convertirse en su propio estándar.

Además de 802.11, la familia de protocolos IEEE 802 tiene disposiciones específicas para Wi-Fi. Estas son necesarias porque los medios basados en cable de Ethernet no suelen compartirse, mientras que con la tecnología inalámbrica todas las transmisiones son recibidas por todas las estaciones dentro del alcance que emplean ese canal de radio. Si bien Ethernet tiene tasas de error esencialmente insignificantes, los medios de comunicación inalámbricos están sujetos a interferencias significativas. Por lo tanto, no se garantiza la transmisión precisa, por lo que la entrega es, por lo tanto, un mecanismo de entrega de máximo esfuerzo . Debido a esto, para Wi-Fi, el Control de Enlace Lógico (LLC) especificado por IEEE 802.2 emplea los protocolos de control de acceso al medio (MAC) de Wi-Fi para administrar los reintentos sin depender de niveles superiores de la pila de protocolos. [100]

Para fines de interconexión de redes, Wi-Fi suele estar ubicado como una capa de enlace [g] debajo de la capa de Internet del Protocolo de Internet . Esto significa que los nodos tienen una dirección de Internet asociada y, con la conectividad adecuada, esto permite un acceso completo a Internet.

Modos

Infraestructura

En el modo de infraestructura, que es el modo más común, todas las comunicaciones pasan por una estación base. Para las comunicaciones dentro de la red, esto introduce un uso adicional de las ondas de radio, pero tiene la ventaja de que dos estaciones cualesquiera que puedan comunicarse con la estación base también pueden comunicarse a través de ella, lo que limita los problemas asociados con el problema del nodo oculto y simplifica los protocolos.

Ad hoc y Wi-Fi directo

La conexión Wi-Fi también permite la comunicación directa de un ordenador a otro sin un punto de acceso como intermediario. Esto se denomina transmisión Wi-Fi ad hoc . Existen distintos tipos de redes ad hoc. En el caso más simple, los nodos de la red deben comunicarse directamente entre sí. En protocolos más complejos, los nodos pueden reenviar paquetes y los nodos llevan un registro de cómo llegar a otros nodos, incluso si se desplazan.

El modo ad hoc fue descrito por primera vez por Chai Keong Toh en su patente de 1996 [101] de enrutamiento ad hoc inalámbrico, implementado en la tecnología inalámbrica Lucent WaveLAN 802.11a en IBM ThinkPads en un escenario de nodos de tamaño que abarca una región de más de una milla. El éxito se registró en la revista Mobile Computing (1999) [102] y luego se publicó formalmente en IEEE Transactions on Wireless Communications , 2002 [103] y ACM SIGMETRICS Performance Evaluation Review , 2001. [104]

Este modo de red inalámbrica ad hoc ha demostrado ser popular en las consolas de juegos portátiles multijugador , como la Nintendo DS , la PlayStation Portable , las cámaras digitales y otros dispositivos electrónicos de consumo . Algunos dispositivos también pueden compartir su conexión a Internet mediante ad hoc, convirtiéndose en puntos de acceso o "enrutadores virtuales". [105]

De manera similar, la Wi-Fi Alliance promueve la especificación Wi-Fi Direct para transferencias de archivos y compartición de medios a través de una nueva metodología de descubrimiento y seguridad. [106] Wi-Fi Direct se lanzó en octubre de 2010. [107]

Otro modo de comunicación directa a través de Wi-Fi es la configuración de enlace directo tunelizado ( TDLS ), que permite que dos dispositivos en la misma red Wi-Fi se comuniquen directamente, en lugar de hacerlo a través del punto de acceso. [108]

Múltiples puntos de acceso

Se puede formar un conjunto de servicios extendidos implementando múltiples puntos de acceso que estén configurados con el mismo SSID y las mismas configuraciones de seguridad. Los dispositivos cliente Wi-Fi normalmente se conectan al punto de acceso que puede proporcionar la señal más fuerte dentro de ese conjunto de servicios. [109]

Aumentar la cantidad de puntos de acceso Wi-Fi para una red proporciona redundancia , mejor alcance, soporte para roaming rápido y mayor capacidad general de la red mediante el uso de más canales o la definición de celdas más pequeñas . A excepción de las implementaciones más pequeñas (como las redes domésticas o de pequeñas oficinas), las implementaciones Wi-Fi se han orientado hacia puntos de acceso "delgados", con más inteligencia de red alojada en un dispositivo de red centralizado, relegando los puntos de acceso individuales al papel de transceptores "tontos". Las aplicaciones al aire libre pueden utilizar topologías de malla . [110]

Actuación

El alcance operativo de Wi-Fi depende de factores como la banda de frecuencia, la potencia de salida de la radio , la sensibilidad del receptor, la ganancia de la antena y el tipo de antena, así como de la técnica de modulación. Además, las características de propagación de las señales pueden tener un gran impacto.

A distancias mayores y con mayor absorción de señal, la velocidad suele reducirse.

Potencia del transmisor

En comparación con los teléfonos celulares y otras tecnologías similares, los transmisores de Wi-Fi son dispositivos de bajo consumo. En general, la cantidad máxima de energía que puede transmitir un dispositivo Wi-Fi está limitada por las regulaciones locales, como la Parte 15 de la FCC en los EE. UU. La potencia isotrópica radiada equivalente (EIRP) en la Unión Europea está limitada a 20 dBm (100 mW).

Para cumplir con los requisitos de las aplicaciones de LAN inalámbrica, Wi-Fi tiene un mayor consumo de energía en comparación con otros estándares diseñados para soportar aplicaciones de redes de área personal (PAN) inalámbricas. Por ejemplo, Bluetooth ofrece un rango de propagación mucho más corto, entre 1 y 100 metros (1 y 100 yardas) [111] y, por lo tanto, en general tiene un menor consumo de energía. Otras tecnologías de bajo consumo, como Zigbee, tienen un alcance bastante largo, pero una velocidad de datos mucho menor. El alto consumo de energía de Wi-Fi hace que la duración de la batería en algunos dispositivos móviles sea una preocupación.

Antena

Un punto de acceso compatible con 802.11b o 802.11g, que utilice la antena omnidireccional de serie , podría tener un alcance de 100 m (0,062 mi). La misma radio con una antena semiparabólica externa (ganancia de 15 dB) y un receptor equipado de forma similar en el extremo más alejado podría tener un alcance de más de 20 millas.

Una mayor calificación de ganancia (dBi) indica una mayor desviación (generalmente hacia la horizontal) de un radiador isotrópico perfecto teórico y, por lo tanto, la antena puede proyectar o aceptar una señal utilizable más lejos en direcciones particulares, en comparación con una potencia de salida similar en una antena más isotrópica. [112] Por ejemplo, una antena de 8 dBi utilizada con un controlador de 100 mW tiene un alcance horizontal similar a una antena de 6 dBi que se acciona a 500 mW. Esto supone que se pierde la radiación en la vertical; este puede no ser el caso en algunas situaciones, especialmente en edificios grandes o dentro de una guía de ondas . En el ejemplo anterior, una guía de ondas direccional podría hacer que la antena de 6 dBi de baja potencia se proyecte mucho más lejos en una sola dirección que la antena de 8 dBi, que no está en una guía de ondas, incluso si ambas se accionan a 100 mW.

En los enrutadores inalámbricos con antenas desmontables, es posible mejorar el alcance instalando antenas mejoradas que proporcionen una mayor ganancia en direcciones específicas. Los alcances en exteriores se pueden mejorar a muchos kilómetros (millas) mediante el uso de antenas direccionales de alta ganancia en el enrutador y los dispositivos remotos.

|  |  |  |

MIMO (múltiples entradas y múltiples salidas)

Los estándares Wi-Fi 4 y superiores permiten que los dispositivos tengan múltiples antenas en transmisores y receptores. Las antenas múltiples permiten que el equipo aproveche la propagación por trayectos múltiples en las mismas bandas de frecuencia, lo que brinda velocidades mucho más altas y un alcance más amplio.

Wi-Fi 4 puede más que duplicar el alcance respecto de los estándares anteriores. [113]

El estándar Wi-Fi 5 utiliza exclusivamente la banda de 5 GHz y es capaz de ofrecer un rendimiento WLAN multiestación de al menos 1 gigabit por segundo y un rendimiento en una sola estación de al menos 500 Mbit/s. A partir del primer trimestre de 2016, Wi-Fi Alliance certifica los dispositivos compatibles con el estándar 802.11ac como "Wi-Fi CERTIFIED ac". Este estándar utiliza varias técnicas de procesamiento de señales, como MIMO multiusuario y transmisiones de multiplexación espacial 4X4, y un ancho de banda de canal amplio (160 MHz) para lograr su rendimiento de gigabit. Según un estudio de IHS Technology, el 70 % de todos los ingresos por ventas de puntos de acceso en el primer trimestre de 2016 provinieron de dispositivos 802.11ac. [114]

Propagación de radio

En el caso de las señales Wi-Fi, la línea de visión suele funcionar mejor, pero las señales pueden transmitirse, absorberse, reflejarse, refractarse , difractarse y desvanecerse hacia arriba y hacia abajo a través y alrededor de estructuras, tanto artificiales como naturales. Las señales Wi-Fi se ven muy afectadas por las estructuras metálicas (incluidas las barras de refuerzo del hormigón y los revestimientos de baja emisividad del vidrio), las estructuras rocosas (incluido el mármol ) y el agua (como la que se encuentra en la vegetación).

Debido a la naturaleza compleja de la propagación de radio en frecuencias típicas de Wi-Fi, particularmente alrededor de árboles y edificios, los algoritmos solo pueden predecir aproximadamente la intensidad de la señal de Wi-Fi para cualquier área determinada en relación con un transmisor. [115] Este efecto no se aplica igualmente al Wi-Fi de largo alcance , ya que los enlaces más largos generalmente operan desde torres que transmiten por encima del follaje circundante.

El uso móvil de Wi-Fi en rangos más amplios se limita, por ejemplo, a usos como el traslado de un automóvil de un punto de acceso a otro. Otras tecnologías inalámbricas son más adecuadas para comunicarse con vehículos en movimiento.

Récords de distancia

Los récords de distancia (utilizando dispositivos no estándar) incluyen 382 km (237 mi) en junio de 2007, en poder de Ermanno Pietrosemoli y EsLaRed de Venezuela, transfiriendo alrededor de 3 MB de datos entre las cimas de las montañas de El Águila y Platillon. [116] [117] La Agencia Espacial Nacional Sueca transfirió datos a 420 km (260 mi), utilizando amplificadores de 6 vatios para llegar a un globo estratosférico en lo alto . [118]

Interferencia

Las conexiones Wi-Fi pueden bloquearse o la velocidad de Internet puede reducirse si hay otros dispositivos en la misma área. Los protocolos Wi-Fi están diseñados para compartir las bandas de frecuencia de manera razonablemente justa, y esto a menudo funciona con poca o ninguna interrupción. Para minimizar las colisiones con dispositivos Wi-Fi y no Wi-Fi, Wi-Fi emplea acceso múltiple con detección de portadora y prevención de colisiones (CSMA/CA), donde los transmisores escuchan antes de transmitir y retrasan la transmisión de paquetes si detectan que otros dispositivos están activos en el canal, o si se detecta ruido de canales adyacentes o fuentes no Wi-Fi. Sin embargo, las redes Wi-Fi aún son susceptibles al problema de nodo oculto y nodo expuesto . [119]

Una señal Wi-Fi de velocidad estándar ocupa cinco canales en la banda de 2,4 GHz. La interferencia puede ser causada por canales superpuestos. Dos números de canal cualesquiera que difieran en cinco o más, como 2 y 7, no se superponen (no hay interferencia de canal adyacente ). Por lo tanto, el adagio a menudo repetido de que los canales 1, 6 y 11 son los únicos canales que no se superponen no es exacto. Los canales 1, 6 y 11 son el único grupo de tres canales que no se superponen en América del Norte. Sin embargo, si la superposición es significativa depende del espaciamiento físico. Los canales que están separados por cuatro interfieren una cantidad insignificante, mucho menos que la reutilización de canales (que causa interferencia de cocanal ), si los transmisores están al menos a unos pocos metros de distancia. [120] En Europa y Japón, donde está disponible el canal 13, es viable y recomendable utilizar los canales 1, 5, 9 y 13 para 802.11g y 802.11n .

Sin embargo, muchos puntos de acceso 802.11b y 802.11g de 2,4 GHz utilizan por defecto el mismo canal en el arranque inicial, lo que contribuye a la congestión en determinados canales. La contaminación Wi-Fi, o una cantidad excesiva de puntos de acceso en la zona, puede impedir el acceso e interferir con el uso de otros puntos de acceso por parte de otros dispositivos, así como con una menor relación señal-ruido (SNR) entre puntos de acceso. Estos problemas pueden convertirse en un problema en zonas de alta densidad, como grandes complejos de apartamentos o edificios de oficinas con muchos puntos de acceso Wi-Fi. [121]

Otros dispositivos utilizan la banda de 2,4 GHz: [96] hornos microondas, dispositivos de banda ISM, cámaras de seguridad , dispositivos Zigbee, dispositivos Bluetooth, transmisores de vídeo , teléfonos inalámbricos, monitores de bebés , [122] y, en algunos países, radioaficionados , todos los cuales pueden causar interferencias adicionales significativas. También es un problema cuando los municipios [123] u otras entidades grandes (como las universidades) buscan proporcionar cobertura de área extensa. En algunas bandas de 5 GHz, pueden producirse interferencias de los sistemas de radar en algunos lugares. Para las estaciones base que admiten esas bandas, emplean la selección dinámica de frecuencia que escucha el radar y, si lo encuentra, no permitirá una red en esa banda.

Estas bandas pueden ser utilizadas por transmisores de baja potencia sin licencia y con pocas restricciones. Sin embargo, si bien las interferencias no intencionales son comunes, a los usuarios que se ha descubierto que causan interferencias deliberadas (en particular por intentar monopolizar localmente estas bandas con fines comerciales) se les han impuesto fuertes multas. [124]

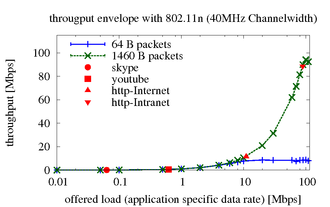

Rendimiento

Las distintas variantes de capa 2 de IEEE 802.11 tienen características diferentes. En todas las variantes de 802.11, los rendimientos máximos alcanzables se dan en función de mediciones en condiciones ideales o en las velocidades de datos de capa 2. Sin embargo, esto no se aplica a las implementaciones típicas en las que los datos se transfieren entre dos puntos finales de los cuales al menos uno está conectado normalmente a una infraestructura cableada y el otro está conectado a una infraestructura a través de un enlace inalámbrico.

Esto significa que normalmente los marcos de datos pasan por un medio 802.11 (WLAN) y se convierten a 802.3 (Ethernet) o viceversa.

Debido a la diferencia en las longitudes de los marcos (encabezados) de estos dos medios, el tamaño de los paquetes de una aplicación determina la velocidad de transferencia de datos. Esto significa que una aplicación que utiliza paquetes pequeños (por ejemplo, VoIP) crea un flujo de datos con un alto tráfico de sobrecarga (bajo rendimiento útil ).

Otros factores que contribuyen a la velocidad de datos de la aplicación en general son la velocidad con la que la aplicación transmite los paquetes (es decir, la velocidad de datos) y la energía con la que se recibe la señal inalámbrica. Esta última está determinada por la distancia y por la potencia de salida configurada de los dispositivos que se comunican. [125] [126]

Las mismas referencias se aplican a los gráficos de rendimiento adjuntos, que muestran mediciones de rendimiento UDP . Cada uno representa un rendimiento promedio de 25 mediciones (las barras de error están ahí, pero apenas son visibles debido a la pequeña variación), con un tamaño de paquete específico (pequeño o grande) y con una velocidad de datos específica (10 kbit/s – 100 Mbit/s). También se incluyen marcadores para perfiles de tráfico de aplicaciones comunes. Este texto y las mediciones no cubren los errores de paquetes, pero se puede encontrar información al respecto en las referencias anteriores. La tabla siguiente muestra el rendimiento UDP máximo alcanzable (específico de la aplicación) en los mismos escenarios (las mismas referencias nuevamente) con varias variantes de WLAN (802.11). Los hosts de medición han estado separados por 25 metros (yardas) entre sí; nuevamente se ignora la pérdida.

Hardware

El Wi-Fi permite la implementación inalámbrica de redes de área local (LAN). Además, los espacios donde no se pueden tender cables, como áreas al aire libre y edificios históricos, pueden albergar redes LAN inalámbricas. Sin embargo, las paredes construidas con ciertos materiales, como piedra con alto contenido de metal, pueden bloquear las señales Wi-Fi.

Un dispositivo Wi-Fi es un dispositivo inalámbrico de corto alcance . Los dispositivos Wi-Fi se fabrican en chips de circuitos integrados RF CMOS ( circuitos RF ). [127]

Desde principios de la década de 2000, los fabricantes han incorporado adaptadores de red inalámbrica a la mayoría de los ordenadores portátiles. El precio de los chipsets para Wi-Fi sigue bajando, lo que lo convierte en una opción de red económica incluida en cada vez más dispositivos. [128]

Diferentes marcas competitivas de puntos de acceso e interfaces de red de clientes pueden interoperar en un nivel básico de servicio. Los productos designados como "Wi-Fi Certified" por la Wi-Fi Alliance son compatibles con versiones anteriores . A diferencia de los teléfonos móviles , cualquier dispositivo Wi-Fi estándar funciona en cualquier parte del mundo.

Punto de acceso

Un punto de acceso inalámbrico (WAP) conecta un grupo de dispositivos inalámbricos a una red LAN cableada adyacente. Un punto de acceso se parece a un concentrador de red , que retransmite datos entre dispositivos inalámbricos conectados además de un (normalmente) único dispositivo cableado conectado, normalmente un concentrador o conmutador Ethernet, lo que permite que los dispositivos inalámbricos se comuniquen con otros dispositivos cableados.

Adaptador inalámbrico

Los adaptadores inalámbricos permiten que los dispositivos se conecten a una red inalámbrica. Estos adaptadores se conectan a dispositivos mediante diversas interconexiones internas o externas, como PCI, miniPCI, USB, ExpressCard , Cardbus y PC Card . A partir de 2010, la mayoría de las computadoras portátiles más nuevas vienen equipadas con adaptadores internos integrados.

Enrutador

Los enrutadores inalámbricos integran un punto de acceso inalámbrico, un conmutador Ethernet y una aplicación de firmware de enrutador interno que proporciona enrutamiento IP , NAT y reenvío de DNS a través de una interfaz WAN integrada. Un enrutador inalámbrico permite que los dispositivos LAN Ethernet cableados e inalámbricos se conecten a un (normalmente) único dispositivo WAN, como un módem de cable, un módem DSL o un módem óptico . Un enrutador inalámbrico permite que los tres dispositivos, principalmente el punto de acceso y el enrutador, se configuren a través de una utilidad central. Esta utilidad suele ser un servidor web integrado al que pueden acceder clientes LAN cableados e inalámbricos y, a menudo, de manera opcional, clientes WAN. Esta utilidad también puede ser una aplicación que se ejecuta en una computadora, como es el caso de AirPort de Apple, que se administra con la Utilidad AirPort en macOS e iOS. [129]

Puente

Los puentes de redes inalámbricas pueden servir para conectar dos redes y formar una única red en la capa de enlace de datos a través de Wi-Fi. El estándar principal es el sistema de distribución inalámbrica (WDS).

El puente inalámbrico puede conectar una red cableada a una red inalámbrica. Un puente se diferencia de un punto de acceso: un punto de acceso normalmente conecta dispositivos inalámbricos a una red cableada. Se pueden utilizar dos dispositivos puente inalámbricos para conectar dos redes cableadas a través de un enlace inalámbrico, lo que resulta útil en situaciones en las que una conexión cableada puede no estar disponible, como entre dos hogares separados o para dispositivos que no tienen capacidad de red inalámbrica (pero tienen capacidad de red cableada), como dispositivos de entretenimiento para el consumidor ; como alternativa, se puede utilizar un puente inalámbrico para permitir que un dispositivo que admita una conexión cableada funcione con un estándar de red inalámbrica que sea más rápido que el admitido por la función de conectividad de red inalámbrica (dongle externo o incorporado) compatible con el dispositivo (por ejemplo, habilitar velocidades Wireless-N (hasta la velocidad máxima admitida en el puerto Ethernet cableado tanto en el puente como en los dispositivos conectados, incluido el punto de acceso inalámbrico) para un dispositivo que solo admita Wireless-G). Un puente inalámbrico de banda dual también se puede utilizar para habilitar el funcionamiento de una red inalámbrica de 5 GHz en un dispositivo que solo admita una conexión inalámbrica de 2,4 GHz y tenga un puerto Ethernet cableado.

Reloj de repetición

Los extensores de alcance inalámbricos o repetidores inalámbricos pueden ampliar el alcance de una red inalámbrica existente. Los extensores de alcance colocados estratégicamente pueden alargar un área de señal o permitir que el área de señal supere barreras como las que se encuentran en los corredores en forma de L. Los dispositivos inalámbricos conectados a través de repetidores sufren una mayor latencia en cada salto y puede haber una reducción en el rendimiento máximo de datos disponible. Además, el efecto de que más usuarios utilicen una red que emplea extensores de alcance inalámbricos es consumir el ancho de banda disponible más rápido que en el caso en que un solo usuario migre por una red que emplea extensores. Por este motivo, los extensores de alcance inalámbricos funcionan mejor en redes que admiten requisitos de rendimiento de tráfico bajos, como en los casos en que un solo usuario con una tableta equipada con Wi-Fi migra por las partes extendidas y no extendidas combinadas de la red conectada total. Además, un dispositivo inalámbrico conectado a cualquiera de los repetidores de la cadena tiene un rendimiento de datos limitado por el "eslabón más débil" de la cadena entre el origen de la conexión y el extremo de la conexión. Las redes que utilizan extensores inalámbricos son más propensas a la degradación debido a la interferencia de puntos de acceso vecinos que bordean partes de la red extendida y que ocupan el mismo canal que la red extendida.

Sistemas embebidos

El estándar de seguridad Wi-Fi Protected Setup permite que los dispositivos integrados con una interfaz gráfica de usuario limitada se conecten a Internet con facilidad. Wi-Fi Protected Setup tiene dos configuraciones: la configuración de botón y la configuración de PIN. Estos dispositivos integrados también se denominan Internet de las cosas y son sistemas integrados de bajo consumo que funcionan con baterías. Varios fabricantes de Wi-Fi diseñan chips y módulos para Wi-Fi integrado, como GainSpan. [130]

En los últimos años (especialmente a partir de 2007 [update]), cada vez más se encuentran disponibles módulos Wi-Fi integrados que incorporan un sistema operativo en tiempo real y proporcionan un medio simple para habilitar de forma inalámbrica cualquier dispositivo que pueda comunicarse a través de un puerto serie. [131] Esto permite el diseño de dispositivos de monitoreo simples. Un ejemplo es un dispositivo de ECG portátil que monitorea a un paciente en su hogar. Este dispositivo habilitado con Wi-Fi puede comunicarse a través de Internet. [132]

Estos módulos Wi-Fi están diseñados por OEM para que los implementadores solo necesiten un conocimiento mínimo de Wi-Fi para proporcionar conectividad Wi-Fi para sus productos.

En junio de 2014, Texas Instruments presentó el primer microcontrolador ARM Cortex-M4 con una MCU Wi-Fi dedicada incorporada, el SimpleLink CC3200. Permite construir sistemas integrados con conectividad Wi-Fi como dispositivos de un solo chip, lo que reduce su costo y tamaño mínimo, haciendo más práctico construir controladores en red inalámbrica en objetos ordinarios económicos. [133]

Seguridad de la red

El principal problema de la seguridad de las redes inalámbricas es el acceso simplificado a la red en comparación con las redes cableadas tradicionales, como Ethernet. En las redes cableadas, uno debe acceder a un edificio (conectándose físicamente a la red interna) o atravesar un cortafuegos externo . Para acceder a Wi-Fi, uno solo debe estar dentro del alcance de la red Wi-Fi. La mayoría de las redes empresariales protegen los datos y sistemas confidenciales intentando impedir el acceso externo. Habilitar la conectividad inalámbrica reduce la seguridad si la red utiliza un cifrado inadecuado o nulo. [134] [135] [136]

Un atacante que haya obtenido acceso a un enrutador de red Wi-Fi puede iniciar un ataque de suplantación de DNS contra cualquier otro usuario de la red falsificando una respuesta antes de que el servidor DNS consultado tenga la oportunidad de responder. [137]

Métodos de seguridad

Una medida habitual para disuadir a los usuarios no autorizados consiste en ocultar el nombre del punto de acceso desactivando la transmisión del SSID. Si bien es eficaz contra el usuario ocasional, no es eficaz como método de seguridad porque el SSID se transmite sin cifrar en respuesta a una consulta del SSID del cliente. Otro método consiste en permitir que sólo los equipos con direcciones MAC conocidas se unan a la red, [138] pero los espías decididos pueden unirse a la red falsificando una dirección autorizada.

El cifrado de privacidad equivalente a cable (WEP) se diseñó para proteger contra el espionaje casual, pero ya no se considera seguro. Herramientas como AirSnort o Aircrack-ng pueden recuperar rápidamente las claves de cifrado WEP. [139] Debido a la debilidad de WEP, la Wi-Fi Alliance aprobó el acceso protegido Wi-Fi (WPA) que utiliza TKIP . WPA se diseñó específicamente para funcionar con equipos más antiguos, generalmente a través de una actualización de firmware. Aunque es más seguro que WEP, WPA tiene vulnerabilidades conocidas.

El protocolo WPA2, más seguro y que utiliza el estándar de cifrado avanzado, se introdujo en 2004 y es compatible con la mayoría de los dispositivos Wi-Fi nuevos. WPA2 es totalmente compatible con WPA. [140] En 2017, se descubrió una falla en el protocolo WPA2 que permitía un ataque de repetición de clave, conocido como KRACK . [141] [142]

Una falla en una característica agregada a Wi-Fi en 2007, llamada Wi-Fi Protected Setup (WPS), permitió eludir la seguridad WPA y WPA2. La única solución a partir de 2011 [update]fue desactivar Wi-Fi Protected Setup, [143] lo que no siempre es posible.

Las redes privadas virtuales se pueden utilizar para mejorar la confidencialidad de los datos transportados a través de redes Wi-Fi, especialmente las redes Wi-Fi públicas. [144]

Una URI que utiliza el esquema WIFI puede especificar el SSID, el tipo de cifrado, la contraseña/frase de contraseña y si el SSID está oculto o no, de modo que los usuarios puedan seguir enlaces desde códigos QR , por ejemplo, para unirse a redes sin tener que ingresar manualmente los datos. [145] Un formato similar a MeCard es compatible con Android e iOS 11+. [146]

- Formato común:

WIFI:S:<SSID>;T:<WEP|WPA|blank>;P:<PASSWORD>;H:<true|false|blank>; - Muestra

WIFI:S:MySSID;T:WPA;P:MyPassW0rd;;

Riesgos de seguridad de los datos

Los puntos de acceso Wi-Fi suelen tener por defecto un modo sin cifrado ( abierto ). Los usuarios novatos se benefician de un dispositivo que no requiere configuración y funciona de inmediato, pero este valor predeterminado no habilita ninguna seguridad inalámbrica , lo que proporciona acceso inalámbrico abierto a una LAN. Para activar la seguridad, el usuario debe configurar el dispositivo, generalmente a través de una interfaz gráfica de usuario (GUI) de software. En redes Wi-Fi no cifradas, los dispositivos que se conectan pueden monitorear y registrar datos (incluida información personal). Dichas redes solo se pueden proteger mediante otros medios de protección, como una VPN o el Protocolo de transferencia de hipertexto sobre seguridad de la capa de transporte ( HTTPS ).

Se ha demostrado que el estándar de cifrado inalámbrico más antiguo , Wired Equivalent Privacy (WEP), es fácilmente vulnerable incluso cuando está configurado correctamente. El cifrado Wi-Fi Protected Access (WPA), que se puso a disposición de los dispositivos en 2003, tenía como objetivo resolver este problema. Wi-Fi Protected Access 2 (WPA2), ratificado en 2004, se considera seguro, siempre que se utilice una frase de contraseña segura . La versión 2003 de WPA no se ha considerado segura desde que fue reemplazada por WPA2 en 2004.

En 2018, se anunció WPA3 como reemplazo de WPA2, aumentando la seguridad; [147] se lanzó el 26 de junio. [148]

Llevarse a cuestas

Piggybacking se refiere al acceso a una conexión inalámbrica a Internet colocando la computadora propia dentro del alcance de la conexión inalámbrica de otra persona y utilizando ese servicio sin el permiso o conocimiento explícito del suscriptor.

Durante la temprana adopción popular de 802.11 , se alentó [¿ por quién? ] a proporcionar puntos de acceso abiertos para que cualquier persona dentro del alcance los use, con el fin de cultivar redes comunitarias inalámbricas , [149] particularmente porque las personas, en promedio, usan solo una fracción de su ancho de banda descendente en un momento dado.

El registro y mapeo recreativo de los puntos de acceso de otras personas se conoce como wardriving . De hecho, muchos puntos de acceso se instalan intencionalmente sin la seguridad activada para que puedan usarse como un servicio gratuito. Brindar acceso a la conexión a Internet de una persona de esta manera puede infringir los Términos de servicio o el contrato con el ISP . Estas actividades no resultan en sanciones en la mayoría de las jurisdicciones; sin embargo, la legislación y la jurisprudencia difieren considerablemente en todo el mundo. Una propuesta para dejar grafitis que describieran los servicios disponibles se denominó warchalking . [150]

El piggybacking a menudo ocurre de manera involuntaria: un usuario que no esté familiarizado con la tecnología podría no cambiar la configuración "no segura" predeterminada de su punto de acceso y los sistemas operativos pueden configurarse para conectarse automáticamente a cualquier red inalámbrica disponible. Un usuario que inicie una computadora portátil cerca de un punto de acceso puede descubrir que la computadora se ha unido a la red sin ninguna indicación visible. Además, un usuario que intente unirse a una red puede terminar en otra si esta última tiene una señal más fuerte. En combinación con el descubrimiento automático de otros recursos de red (consulte DHCP y Zeroconf ), esto podría llevar a los usuarios inalámbricos a enviar datos confidenciales al intermediario equivocado cuando buscan un destino (consulte el ataque de intermediario ). Por ejemplo, un usuario podría usar inadvertidamente una red no segura para iniciar sesión en un sitio web , lo que haría que las credenciales de inicio de sesión estén disponibles para cualquiera que escuche, si el sitio web usa un protocolo inseguro como HTTP simple sin TLS .

En un punto de acceso no seguro, un usuario no autorizado puede obtener información de seguridad (contraseña predeterminada de fábrica o PIN de configuración protegida Wi-Fi) de una etiqueta en un punto de acceso inalámbrico y usar esta información (o conectarse mediante el método de botón de configuración protegida Wi-Fi) para cometer actividades no autorizadas o ilegales.

Aspectos sociales

El acceso inalámbrico a Internet se ha vuelto mucho más integrado a la sociedad, lo que ha cambiado el funcionamiento de la sociedad en muchos sentidos.

Influencia en los países en desarrollo

Más de la mitad del mundo no tiene acceso a Internet, [81] sobre todo en las zonas rurales de los países en desarrollo. La tecnología que se ha implementado en los países más desarrollados suele ser costosa y poco eficiente energéticamente. Esto ha llevado a que los países en desarrollo utilicen redes de tecnología más sencilla, implementando con frecuencia fuentes de energía renovables que solo pueden mantenerse mediante energía solar , creando una red resistente a interrupciones como los cortes de energía. Por ejemplo, en 2007, se erigió una red de 450 km (280 millas) entre Cabo Pantoja e Iquitos en Perú en la que todos los equipos funcionan solo con paneles solares . [81] Estas redes Wi-Fi de largo alcance tienen dos usos principales: ofrecer acceso a Internet a las poblaciones de pueblos aislados y proporcionar atención médica a comunidades aisladas. En el caso del ejemplo mencionado anteriormente, conecta el hospital central de Iquitos con 15 puestos médicos avanzados destinados al diagnóstico remoto. [81]

Hábitos de trabajo

El acceso a Wi-Fi en espacios públicos como cafés o parques permite a las personas, en particular a los autónomos, trabajar de forma remota. Si bien la accesibilidad al Wi-Fi es el factor más importante a la hora de elegir un lugar para trabajar (el 75% de las personas elegiría un lugar que ofrezca Wi-Fi en lugar de uno que no lo haga), [76] otros factores influyen en la elección de puntos de acceso específicos . Estos varían desde la accesibilidad a otros recursos, como libros, la ubicación del lugar de trabajo y el aspecto social de conocer a otras personas en el mismo lugar. Además, el aumento de personas que trabajan desde lugares públicos se traduce en más clientes para los negocios locales, lo que proporciona un estímulo económico a la zona.

Además, en el mismo estudio se ha observado que la conexión inalámbrica proporciona más libertad de movimiento mientras se trabaja. Tanto cuando se trabaja en casa como desde la oficina, permite el desplazamiento entre diferentes habitaciones o zonas. En algunas oficinas (en particular, las oficinas de Cisco en Nueva York) los empleados no tienen escritorios asignados, sino que pueden trabajar desde cualquier oficina conectando su portátil a un punto de acceso Wi-Fi . [76]

Alojamiento

Internet se ha convertido en una parte integral de la vida. En 2016 [update], el 81,9 % de los hogares estadounidenses tenían acceso a Internet. [151] Además, el 89 % de los hogares estadounidenses con banda ancha se conectan a través de tecnologías inalámbricas. [152] El 72,9 % de los hogares estadounidenses tienen Wi-Fi.

Las redes wifi también han afectado a la forma en que se organizan los interiores de las casas y los hoteles. Por ejemplo, los arquitectos han descrito que sus clientes ya no querían tener una sola habitación como oficina en casa, sino que les gustaría trabajar cerca de la chimenea o tener la posibilidad de trabajar en diferentes habitaciones. Esto contradice las ideas preexistentes de los arquitectos sobre el uso de las habitaciones que diseñaron. Además, algunos hoteles han notado que los huéspedes prefieren quedarse en ciertas habitaciones porque reciben una señal wifi más fuerte. [76]

Preocupaciones de salud

La Organización Mundial de la Salud (OMS) afirma que "no se esperan efectos sobre la salud por la exposición a campos de RF de estaciones base y redes inalámbricas", pero señala que promueven la investigación sobre los efectos de otras fuentes de RF. [153] [154] (una categoría utilizada cuando "se considera creíble una asociación causal, pero cuando no se puede descartar el azar, el sesgo o la confusión con una confianza razonable"), [155] esta clasificación se basó en los riesgos asociados con el uso de teléfonos inalámbricos en lugar de las redes Wi-Fi.

La Agencia de Protección de la Salud del Reino Unido informó en 2007 que la exposición a Wi-Fi durante un año produce "la misma cantidad de radiación que una llamada telefónica móvil de 20 minutos". [156]

Una revisión de estudios que involucraron a 725 personas que afirmaron tener hipersensibilidad electromagnética , "...sugiere que la 'hipersensibilidad electromagnética' no está relacionada con la presencia de un CEM, aunque se requiere más investigación sobre este fenómeno". [157]

Alternativas

Varias otras tecnologías inalámbricas ofrecen alternativas al Wi-Fi para diferentes casos de uso:

- Bluetooth Low Energy , una variante de bajo consumo de Bluetooth

- Bluetooth , una red de corta distancia

- Redes celulares , utilizadas por teléfonos inteligentes

- LoRa , para conectividad inalámbrica de largo alcance con baja velocidad de datos

- NearLink , un estándar de tecnología inalámbrica de corto alcance

- WiMAX , para proporcionar conectividad a Internet inalámbrica de largo alcance

- Zigbee , un protocolo de comunicación de corta distancia, baja velocidad de datos y bajo consumo de energía

Algunas alternativas son “no usar cables nuevos”, reutilizar el cable existente:

- G.hn , que utiliza el cableado doméstico existente, como líneas telefónicas y eléctricas.

Existen varias tecnologías cableadas para redes informáticas que ofrecen alternativas viables al Wi-Fi:

Véase también

- Gi-Fi : término utilizado por algunos medios especializados para referirse a versiones más rápidas de los estándares IEEE 802.11

- HiperLAN

- Radio multimedia de alta velocidad

- Sistema de posicionamiento en interiores

- Li-Fi

- Lista de canales WLAN

- Soporte Wi-Fi del sistema operativo

- Wi-Fi pasivo

- Comunicación por línea eléctrica

- Estrategia de inclusión digital de San Francisco

- WiGig

- Alianza de banda ancha inalámbrica

- Wi-Fi directo

Notas explicativas

- ^ Según un miembro fundador de la Wi-Fi Alliance, "Wi-Fi" no tiene un significado más amplio y simplemente se eligió como un nombre más fácil de recordar para la tecnología. Algunos materiales de la Wi-Fi Alliance producidos poco después de esta selección utilizaron la frase fidelidad inalámbrica , pero esta se abandonó rápidamente. [2]

- ^ 802.11ac solo especifica el funcionamiento en la banda de 5 GHz. El funcionamiento en la banda de 2,4 GHz está especificado por 802.11n.

- ^ Wi-Fi 6E es el nombre de la industria que identifica a los dispositivos Wi-Fi que operan en 6 GHz. Wi-Fi 6E ofrece las características y capacidades de Wi-Fi 6 extendidas a la banda de 6 GHz.

- ^ En algunos casos, se puede anular la dirección asignada de fábrica, ya sea para evitar un cambio de dirección cuando se reemplaza un adaptador o para utilizar direcciones administradas localmente .

- ^ ab A menos que se ponga en modo promiscuo .

- ^ Este habla, toda propiedad de escucha es una debilidad de seguridad del Wi-Fi de medio compartido ya que un nodo en una red Wi-Fi puede espiar todo el tráfico en el cable si así lo desea.

- ^ La capa de enlace es equivalente a las capas de enlace físico y de datos del modelo OSI .

Referencias

- ^ Garber, Megan (23 de junio de 2014). «¿'Why-Fi' o 'Wiffy'? Cómo pronuncian los estadounidenses los términos tecnológicos más comunes». The Atlantic . Archivado desde el original el 15 de junio de 2018.

- ^ "¿Qué significa Wi-Fi?". Archivado desde el original el 5 de enero de 2022. Consultado el 7 de enero de 2022 .

- ^ Beal, Vangie (2 de mayo de 2001). "¿Qué es Wi-Fi (IEEE 802.11x)? Una definición de biblioteca web". Biblioteca web . Archivado desde el original el 8 de marzo de 2012.

- ^ Schofield, Jack (21 de mayo de 2007). «Los peligros de la radiación Wi-Fi (actualizado)». The Guardian . Archivado desde el original el 1 de noviembre de 2019. Consultado el 1 de noviembre de 2019 en TheGuardian.com.

- ^ "Certificación". Wi-Fi.org . Wi-Fi Alliance. Archivado desde el original el 13 de mayo de 2020 . Consultado el 1 de noviembre de 2019 .

- ^ "Historia | Wi-Fi Alliance". Wi-Fi Alliance . Archivado desde el original el 24 de octubre de 2017. Consultado el 15 de septiembre de 2020 .

- ^ "Pronóstico de envíos globales de dispositivos habilitados para Wi-Fi, 2020-2024". Research and Markets . 1 de julio de 2020. Archivado desde el original el 15 de marzo de 2021 . Consultado el 23 de noviembre de 2020 .

- ^ "Wi-Fi 6: ¿es realmente mucho más rápido?". 21 de febrero de 2019. Archivado desde el original el 20 de septiembre de 2022. Consultado el 18 de septiembre de 2022 .

- ^ "Autorización de sistemas de espectro ensanchado según las partes 15 y 90 de las normas y reglamentos de la FCC". Comisión Federal de Comunicaciones de los Estados Unidos. 18 de junio de 1985. Archivado desde el original (txt) el 28 de septiembre de 2007. Consultado el 31 de agosto de 2007 .

- ^ ab "¿Interfieren los microondas con las señales WiFi?". 17 de enero de 2018. Archivado desde el original el 16 de agosto de 2022. Consultado el 16 de agosto de 2022 .

- ^ de Claus Hetting (19 de agosto de 2018). «Cómo una reunión con Steve Jobs en 1998 dio origen al Wi-Fi». Wi-Fi NOW Global . Archivado desde el original el 15 de diciembre de 2020. Consultado el 27 de mayo de 2021 .

- ^ Ben Charny (6 de diciembre de 2002). «Vic Hayes – Wireless Vision». CNET . Archivado desde el original el 26 de agosto de 2012. Consultado el 30 de abril de 2011 .

- ^ Hetting, Claus (8 de noviembre de 2019). «Vic Hayes y Bruce Tuch ingresan al Salón de la Fama de Wi-Fi Now». Wi-Fi Now Global . Archivado desde el original el 7 de diciembre de 2020. Consultado el 27 de noviembre de 2020 .

- ^ Rimmer, Matthew (27 de abril de 2007). "CSIRO gana un litigio de patentes de Wi-Fi" (PDF) . Archivo del boletín de propiedad intelectual de Australia , a través de QUT.

- ^ ab Sibthorpe, Clare (4 de agosto de 2016). "La invención de Wi-Fi de CSIRO se presentará en la próxima exposición en el Museo Nacional de Australia". The Canberra Times . Archivado desde el original el 9 de agosto de 2016. Consultado el 4 de agosto de 2016 .

- ^ ab O'Sullivan, John (febrero de 2018). "Cómo creamos la red inalámbrica". Nature Electronics . 1 (2): 147. doi :10.1038/s41928-018-0027-y. ISSN 2520-1131. S2CID 257090965.

- ^ "Wi-Fi Alliance: Organización". Sitio web oficial de la asociación industrial. Archivado desde el original el 3 de septiembre de 2009. Consultado el 23 de agosto de 2011 .

- ^ "Una breve historia del Wi-Fi". The Economist . 12 de julio de 2004. Archivado desde el original el 2 de enero de 2023 . Consultado el 2 de enero de 2023 .

En julio de 1999, Apple introdujo el Wi-Fi como una opción en sus nuevos ordenadores iBook, bajo la marca AirPort

- ^ Steve Lohr (22 de julio de 1999). «Apple ofrece el iBook, el sucesor del portátil iMac». The New York Times . Archivado desde el original el 2 de febrero de 2017. Consultado el 28 de noviembre de 2020 .

- ^ Lewis, Peter H. (25 de noviembre de 1999). «State of the Art; Not Born To Be Wired» (El estado del arte; no nacido para estar conectado). The New York Times . Archivado desde el original el 2 de febrero de 2017. Consultado el 28 de noviembre de 2020 .

- ^ "IEEE SA – Registros de cartas de garantía de patentes relacionadas con estándares IEEE". IEEE . Archivado desde el original el 10 de abril de 2012.

- ^ "Inventos australianos que cambiaron el mundo". Australian Geographic . Archivado desde el original el 15 de diciembre de 2011.

- ^ Field, Shivaune. "Hedy Lamarr: la mente increíble detrás de la seguridad WiFi, GPS y Bluetooth". forbes.com . Archivado desde el original el 19 de abril de 2023. Consultado el 19 de abril de 2023 .

- ^ Van Der Meer, Hilde (26 de marzo de 2018). "10 inventos que no sabías que eran holandeses". investinholland.com . Agencia de Inversión Extranjera de los Países Bajos. Archivado desde el original el 19 de abril de 2023 . Consultado el 19 de abril de 2023 .

- ^ Mullin, Joe (4 de abril de 2012). «Cómo el gobierno australiano «inventó el WiFi» y demandó para conseguir 430 millones de dólares». Ars Technica . Archivado desde el original el 8 de mayo de 2012.

- ^ Popper, Ben (3 de junio de 2010). "El mayor troll de patentes de Australia ataca a AT&T, Verizon y T-Mobile". CBS News . Archivado desde el original el 6 de mayo de 2013.

- ^ Brodkin, Jon (31 de marzo de 2012). «Un caso de patente de WiFi da como resultado un pago de 229 millones de dólares al gobierno australiano». Ars Technica . Archivado desde el original el 19 de abril de 2023 . Consultado el 19 de abril de 2023 .

- ^ Schubert, Misha (31 de marzo de 2012). «Científicos australianos sacan provecho de la invención del Wi-Fi». The Sydney Morning Herald . Archivado desde el original el 1 de abril de 2012.

- ^ "CSIRO gana batalla legal por patente de wifi". ABC News . 1 de abril de 2012. Archivado desde el original el 7 de agosto de 2019 . Consultado el 27 de febrero de 2019 .

- ^ "Declaración de uso, s/n 75799629, Estado de la marca registrada y recuperación de documentos de la Oficina de Patentes y Marcas de los Estados Unidos". 23 de agosto de 2005. Archivado desde el original el 28 de abril de 2015. Consultado el 21 de septiembre de 2014.

utilizó por primera vez la marca de certificación... ya en agosto de 1999

- ^ abc Doctorow, Cory (8 de noviembre de 2005). «WiFi no es la abreviatura de «Wireless Fidelity»». Boing Boing . Archivado desde el original el 21 de diciembre de 2012. Consultado el 21 de diciembre de 2012 .

- ^ Graychase, Naomi (27 de abril de 2007). «La 'fidelidad inalámbrica' desacreditada». Wi-Fi Planet . Archivado desde el original el 28 de septiembre de 2007. Consultado el 31 de agosto de 2007 .

- ^ ab "Securing Wi-Fi Wireless Networks with Today's Technologies" (PDF) . Wi-Fi Alliance. 6 de febrero de 2003. Archivado (PDF) desde el original el 26 de junio de 2015 . Consultado el 25 de junio de 2015 .

- ^ "Definición y significado de WiFi | Washington Technology Solutions". watech.wa.gov . Consultado el 27 de septiembre de 2023 .

- ^ "Directrices de implementación de WPA para redes Wi-Fi de acceso público" (PDF) . Wi-Fi Alliance. 28 de octubre de 2004. Archivado desde el original (PDF) el 6 de marzo de 2007 . Consultado el 30 de noviembre de 2009 .

- ^ Manual del usuario del HTC S710 . High Tech Computer Corp. 2006. p. 2.

Wi-Fi es una marca registrada de Wireless Fidelity Alliance, Inc.

- ^ Varma, Vijay K. «Wireless Fidelity – WiFi» (PDF) . Instituto de Ingenieros Eléctricos y Electrónicos (IEEE) . Archivado desde el original (PDF) el 29 de agosto de 2017. Consultado el 16 de octubre de 2016 .(publicado originalmente en 2006)

- ^ Aime, Marco; Calandriello, Giorgio; Lioy, Antonio (2007). "Confiabilidad en redes inalámbricas: ¿podemos confiar en WiFi?" (PDF) . Revista IEEE Security and Privacy . 5 (1): 23–29. doi :10.1109/MSP.2007.4. ISSN 1540-7993. S2CID 16415685.

- ^ "Puede que te sientas tonto cuando descubras qué significa realmente Wi-Fi". HuffPost . 15 de abril de 2019 . Consultado el 19 de junio de 2024 .

- ^ "IEEE 802.11-2007: Control de acceso al medio (MAC) y especificaciones de capa física (PHY) para redes LAN inalámbricas". Asociación de Normas IEEE . 8 de marzo de 2007. Archivado desde el original el 18 de abril de 2007.

- ^ "Wi-Fi Alliance: Programas". www.wi-fi.org. Archivado desde el original el 25 de noviembre de 2009. Consultado el 22 de octubre de 2009 .

- ^ "Wi-Fi Alliance". TechTarget. Archivado desde el original el 22 de abril de 2016. Consultado el 8 de abril de 2016 .

- ^ "Declaración de Wi-Fi Alliance® sobre "Super Wi-Fi"". Wi-Fi Alliance. Archivado desde el original el 9 de abril de 2016 . Consultado el 8 de abril de 2016 .

- ^ Sascha Segan (27 de enero de 2012). «'Super Wi-Fi': Super, But Not Wi-Fi». Revista PC . Archivado desde el original el 20 de abril de 2016. Consultado el 8 de abril de 2016 .

- ^ "Tabla MCS (actualizada con velocidades de datos 80211ax)". semfionetworks.com .

- ^ "Entendiendo Wi-Fi 4/5/6/6E/7". wiisfi.com .

- ^ Reshef, Ehud; Cordeiro, Carlos (2023). "Direcciones futuras para Wi-Fi 8 y más allá". Revista de comunicaciones IEEE . 60 (10). IEEE . doi :10.1109/MCOM.003.2200037 . Consultado el 21 de mayo de 2024 .

- ^ "¿Qué es Wi-Fi 8?". everythingrf.com . 25 de marzo de 2023 . Consultado el 21 de enero de 2024 .

- ^ Giordano, Lorenzo; Geraci, Giovanni; Carrascosa, Marc; Bellalta, Boris (21 de noviembre de 2023). "¿Qué será Wi-Fi 8? Introducción a la confiabilidad ultraalta IEEE 802.11bn". arXiv : 2303.10442 .

- ^ Kastrenakes, Jacob (3 de octubre de 2018). "Wi-Fi ahora tiene números de versión y Wi-Fi 6 saldrá el año que viene". The Verge . Consultado el 2 de mayo de 2019 .

- ^ Phillips, Gavin (18 de enero de 2021). "Los estándares y tipos de Wi-Fi más comunes, explicados". MUO - Make Use Of . Archivado desde el original el 11 de noviembre de 2021. Consultado el 9 de noviembre de 2021 .

- ^ "Numeración de generaciones de Wi-Fi". ElectronicsNotes . Archivado desde el original el 11 de noviembre de 2021 . Consultado el 10 de noviembre de 2021 .

- ^ "Wi-Fi Alliance presenta Wi-Fi 6". Wi-Fi Alliance. 3 de octubre de 2018. Archivado desde el original el 3 de abril de 2019. Consultado el 24 de octubre de 2019 .

- ^ abc "Guía del usuario de Wi-Fi® generacional" (PDF) . www.wi‑fi.org . Octubre de 2018. Archivado desde el original el 30 de enero de 2022 . Consultado el 16 de marzo de 2021 .

- ^ Smit, Deb (5 de octubre de 2011). "Cómo empezó el Wi-Fi en el campus de la CMU, una historia real". Pop City . Archivado desde el original el 7 de octubre de 2011. Consultado el 6 de octubre de 2011 .

- ^ "Wireless Andrew: Creating the World's First Wireless Campus" (Andrew inalámbrico: creación del primer campus inalámbrico del mundo). Universidad Carnegie Mellon. 2007. Archivado desde el original el 1 de septiembre de 2011. Consultado el 6 de octubre de 2011 .

- ^ Lemstra, Wolter; Hayes, Vic ; Groenewegen, John (2010). El viaje de innovación de Wi-Fi: el camino hacia el éxito global. Cambridge University Press. pág. 121. ISBN 978-0-521-19971-1Archivado desde el original el 12 de noviembre de 2012 . Consultado el 6 de octubre de 2011 .

- ^ Verma, Veruna (20 de agosto de 2006). "Say Hello to India's First Wirefree City" (Saluda a la primera ciudad sin cables de la India). The Telegraph . Archivado desde el original el 20 de enero de 2012.

- ^ "Sunnyvale usa Metro Fi" (en turco). besttech.com.tr. Archivado desde el original el 22 de julio de 2015.

- ^ Alexander, Steve; Brandt, Steve (5 de diciembre de 2010). "Minneapolis avanza con la tecnología inalámbrica". The Star Tribune . Archivado desde el original el 9 de diciembre de 2010.

- ^ "Promesa de disponer de Wi-Fi en todo Londres para 2012". BBC News . 19 de mayo de 2010. Archivado desde el original el 22 de mayo de 2010 . Consultado el 19 de mayo de 2010 .

- ^ Bsu, Indrajit (14 de mayo de 2007). «La ciudad de Londres pone en marcha la red Wi-Fi más avanzada de Europa». Comunidades digitales . Archivado desde el original el 7 de septiembre de 2008. Consultado el 14 de mayo de 2007 .

- ^ Wearden, Graeme (18 de abril de 2005). «Londres obtiene una milla de Wi-Fi gratis». ZDNet . Archivado desde el original el 7 de noviembre de 2015. Consultado el 6 de enero de 2015 .

- ^ Chowdhry, Amit (19 de noviembre de 2014). "Los teléfonos públicos de Nueva York serán reemplazados por hasta 10.000 quioscos de Wi-Fi gratuitos el próximo año". Forbes . Archivado desde el original el 22 de septiembre de 2016 . Consultado el 17 de septiembre de 2016 .

- ^ Gould, Jessica (5 de enero de 2016). "Adiós a los teléfonos públicos, hola LinkNYC". WNYC . Archivado desde el original el 20 de agosto de 2016 . Consultado el 26 de enero de 2016 .

- ^ "La ciudad de Nueva York presenta el teléfono público del futuro, que hace mucho más que llamar por teléfono". Washington Post . 17 de noviembre de 2014. Archivado desde el original el 19 de septiembre de 2016 . Consultado el 17 de septiembre de 2016 .

- ^ "La administración de De Blasio anuncia al ganador de la competencia para reemplazar los teléfonos públicos con una red Wi-Fi en los cinco distritos". nyc.gov . Gobierno de la ciudad de Nueva York . 17 de noviembre de 2014. Archivado desde el original el 7 de junio de 2018 . Consultado el 17 de noviembre de 2014 .

- ↑ Alba, Alejandro (5 de enero de 2016). «Nueva York comenzará a reemplazar los teléfonos públicos por quioscos Wi-Fi». New York Daily News . Archivado desde el original el 24 de junio de 2017. Consultado el 26 de enero de 2016 .

- ^ McCormick, Rich (25 de octubre de 2016). «Link lleva sus cabinas de Wi-Fi públicas gratuitas de Nueva York a Londres». The Verge . Archivado desde el original el 26 de diciembre de 2016. Consultado el 25 de julio de 2021 .